Er du it-leverandør til en virksomhed, der er omfattet af NIS2, er der stor sandsynlighed for, at du bliver indirekte omfattet af NIS2-direktivet.

Det skyldes, at du som it-leverandør indgår i din kundes forsyningskæde, og at kunderne med NIS2 nu bliver mere tydeligt ansvarlige for cybersikkerheden i forhold til sine leverandører.

Det kan f.eks. være, hvis du tilbyder services til den pågældende virksomhed, da eventuelle sikkerhedssvagheder i jeres systemer vil udgøre en risiko for hele organisationen.

Helt konkret står der i NIS2-direktivet, at: ”udbydere af datalagrings- og databehandlingstjenester eller udbydere af administrerede sikkerhedstjenester og softwareudgivere, er særlig vigtig i betragtning af udbredelsen af hændelser, hvor enheder har været udsat for cyberangreb, og hvor ondsindede gerningspersoner har været i stand til at kompromittere sikkerheden af en enheds net- og informationssystemer ved at udnytte sårbarheder, der påvirker tredjepartsprodukter og -tjenester.”

Som følge heraf kan NIS2-omfattede organisationer vælge at indføre strengere kontraktlige krav, sikkerhedsrevisioner eller endda krav om certificeringer for at sikre og kunne kontrollere, at deres it-leverandører overholder de nødvendige sikkerhedsstandarder.

Det skal du leve op til, hvis du er indirekte omfattet af NIS2

Som it-leverandør til en NIS2-omfattet virksomhed, vil man altså fremover blive vurderet og mødt af skærpede cybersikkerhedskrav.

Virksomheden, der er omfattet af NIS2-direktivet, skal vurdere følgende parametre om sine it-leverandører:

- Vurdering af generelle og leverandørspecifikke sårbarheder

- Vurdering af kvalitet og modstandsdygtighed af leverandørens produkter og tjenester

- Vurdering af leverandørens cybersikkerhedspraksis

- Vurdering af sikkerheden omkring leverandørens udviklingsprocedurer

Har den NIS2-omfattede virksomhed flere leverandører, er det ikke umuligt, at de vil stille krav til, at deres it-leverandører lever op til internationale, europæiske og/eller nationale NIS2-standarder og certificeringer.

En fælles standard mindsker nemlig behovet for at udføre forskelligartede leverandørtilsyn og letter administrationen hos virksomheden.

1. Find ud af, hvilken risikoprofil du har i forhold til din kunde

Der er forskel på, hvor kritisk man kan betegnes som leverandør, og hvilken risikoprofil man som leverandør udgør for en kunde.

Derfor er der også forskel på, hvilke krav og tekniske foranstaltninger en kunde med rimelighed kan forlange implementeret hos en leverandør for at leve op til det NIS2-påkrævede niveau af cybersikkerhed i forsyningskæden.

Som it-leverandør kan du f.eks. benytte følgende spørgsmål til at vurdere, hvor stor en cybersikkerhedsrisiko du udgør for din kunde:

Overvej hvilke ressourcer du som leverandør har adgang til hos din NIS2-omfattede kunde:

- Har min virksomhed adgang til personhenførbare og/eller kommercielt følsomme data hos kunden?

- Hvor behandler og opbevarer min virksomhed kundens data og informationer?

- Har min virksomhed adgang til kundens større eller forretningskritiske aktiver?

- Har min virksomhed adgang og/eller forbindelse til kundens netværk med yderligere privilegier?

- Har min virksomhed forbindelser til regeringer eller organisationer, der kan være fjendtlige over for kundens sektor?

Overvej konsekvenserne for din NIS2-omfattede kunde af et cyberangreb eller databrud hos dig som leverandør:

- Hvad leverer jeg til kunden?

- Udgør min virksomhed et potentielt ”single point of failure” (SPOF) for kunden?

- Vil et brud via min virksomhed få en negativ indvirkning på kundens forretningsdrift og/eller processer?

- Vil et brud via min virksomhed få en negativ indvirkning på kundens omdømme?

- Vil et brud via min virksomhed medføre betydelige økonomiske og/eller juridiske, lovgivningsmæssige eller kontraktmæssige konsekvenser?

Alt efter, hvad du svarer på ovenstående spørgsmål, kan du nu placere dig i en af nedenstående risikoprofiler.

Risikoprofilerne er baseret på, hvor stor en effekt det vil have for virksomheden, hvis der skete et cyberangreb eller databrud på din(e) løsning(er).

Det skal bemærkes, at ovenstående inddeling i risikoprofiler er vejledende, og at ikke alle kriterier inden for hver risikoprofil nødvendigvis kan/skal kunne krydses af, ligesom leverandører i nogle tilfælde vil opfylde enkeltstående kriterier på tværs af risikoprofilerne.

2. Lev op til minimumskravene for din risikoprofil

Med udgangspunkt i de tre risikoprofiler kan leverandører forvente at skulle leve op til en række differentierede cybersikkerhedskrav fra kunderne.

Det er derfor vigtigt, at man som leverandør er bevidst om, hvilken risikoprofil man tilhører ud fra kundens perspektiv, så man kan sikre, at cybersikkerhedskravene er proportionelle og svarer til den reelle risiko, man udgør for sikkerheden hos dem.

Herved undgår man en unødig og omkostningsfuld overimplementering af sikkerhedsforanstaltninger. Med udgangspunkt i de forskellige risikoprofiler anbefaler IT-Branchen følgende minimumsforanstaltninger, som det samtidig er afgørende, at du kan dokumentere implementeringen af:

De endelige minimumsforanstaltninger er endnu ikke meldt ud, og derfor kan vi på nuværende tidspunkt i være mere specifikke i forhold til, hvordan de specifikke virksomhedskrav kommer til at se ud. Efterhånden som de bliver offentliggjort, vil vi også opdatere hjemmesiden med dette.

3. Disse NIS2-minimumskrav skal dig og din kunde være enige om

For at indgå i en dialog med din NIS2-omfattede kunde, anbefaler IT-Branchens Policy Board for Cybersikkerhed, at du benytter nedenstående rammeværk til at sikre, at du som it-leverandør lever op til de skærpede krav til cybersikkerhed i kundens forsyningskæde.

Hvis du vil vide mere om NIS2

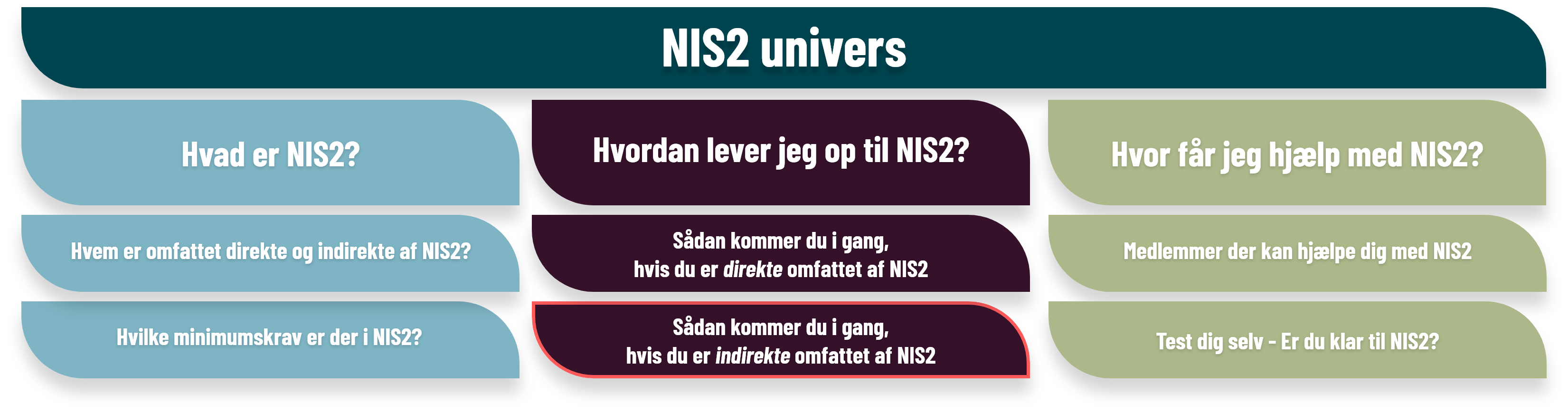

Da vi oplever en stor efterspørgsel på guides og hjælp til at kunne leve op til NIS2-direktivet, har vi lavet et lille NIS2-univers her på siden, hvor du kan finde forskellige beskrivelser, værktøjer og hjælp.

Universet vil løbende blive opdateret, efterhånden som der bliver mere offentliggjort mht. den danske implementering af NIS2-direktivet.